Uma cadeia de eliminação é usada para descrever os vários estágios de um ataque cibernético no que diz respeito à segurança da rede. O modelo atual, a estrutura Cyber Kill Chain, foi desenvolvido pela Lockheed Martin e é usado para identificação e prevenção de intrusões cibernéticas.

As etapas reais em uma cadeia de destruição rastreiam os estágios típicos de um ataque cibernético, desde o reconhecimento inicial até a conclusão, onde o invasor consegue a intrusão cibernética. Os analistas usam a cadeia para detectar e prevenir ameaças persistentes avançadas (APT).

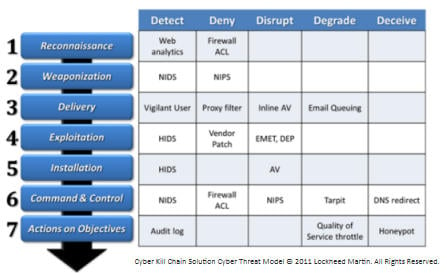

As 7 etapas da Cadeia de Kill Cyber

De acordo com o APT da Lockheed Martin documentação, as sete etapas da Cadeia de Eliminação Cibernética incluem o seguinte:

- Reconhecimento - Exemplo: colher contas de e-mail

- Armamento - Exemplo: acoplar um exploit a um backdoor

- Entrega - Exemplo: entregar pacote via e-mail ou Web

- Exploração - Exemplo: explorar uma vulnerabilidade para executar código

- Instalação - Exemplo: instalar malware no alvo

- Comando e controle - Exemplo: Canal de comando para manipulação remota

- Ações sobre os objetivos - Exemplo: acesso para o intruso cumprir o objetivo

Image Source: Sete maneiras de aplicar a cadeia de Cyber Kill; Lockheed Martin Corporation.

Cyber Kill Chain é uma marca registrada da Lockheed Martin Corporation.